ZenHammer는 비선형적 특성에도 불구하고 DRAM 주소 지정 기능을 리버스 엔지니어링하고, 적절한 동기화를 위해 특별히 제작된 액세스 패턴을 사용하고, 패턴 내에서 플러시 및 펜스 명령어를 신중하게 예약하여 인-DRAM 완화에 필요한 액세스 순서를 유지하면서 활성화 처리량을 높입니다.

- 더 레지스터를 통한 ETH 취리히

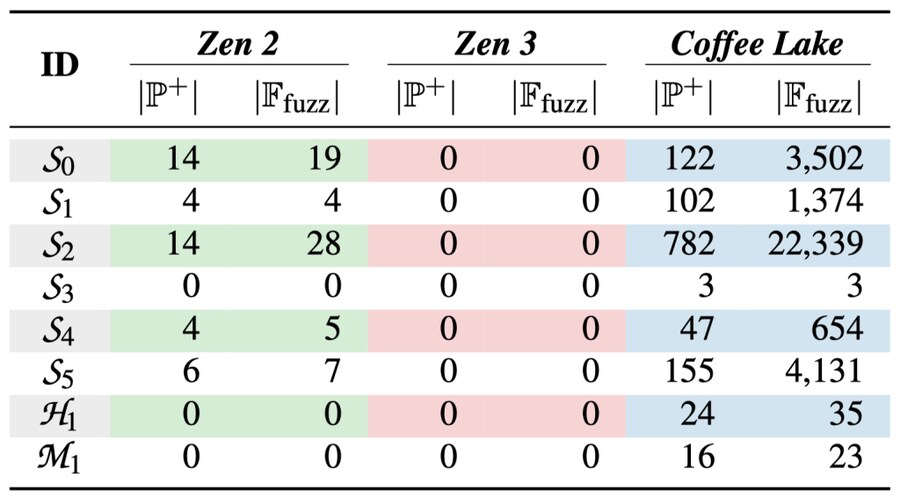

연구 결과 AMD 시스템은 인텔 기반 시스템과 마찬가지로 취약한 것으로 나타났으며, 연구원들은 비밀 DRAM 주소 기능을 성공적으로 악용한 후 타이밍 루틴을 조정할 수 있었고, 광범위한 테스트를 통해 Zen 2와 Zen 3 시스템 모두에서 메모리 내용을 뒤집는 Rowhammer의 효과를 시스템에 통합할 수 있었습니다. 이러한 상황은 비교적 오래된 AMD 소비자에게는 우려스러운 일이지만, Team Red는 이 문제에 신속하게 대응하여 보안 브리핑을 발표했습니다.

ETH 취리히의 새로운 연구에서 밝혀진 바와 같이 AMD의 Zen 플랫폼은 로우해머 공격에 취약하여 DRAM의 유용성에 영향을 미치는 것으로 알려졌습니다.

AMD, Zen 3 및 Zen 2 CPU가 탑재된 비교적 오래된 시스템이 이제 Zenhammer에 취약해져 사용자에게 주의를 권고합니다.

로우해머는 카네기멜론 대학과 인텔의 공동 연구를 통해 2014년에 처음 발견된 꽤 오래된 취약점입니다. 이 취약점은 메모리 셀에 전기 누전을 일으켜 메모리 내의 비트를 뒤집어 메모리 내 데이터를 손상시킴으로써 DRAM의 콘텐츠에 영향을 미칩니다. 또한 침입자가 민감한 정보에 액세스할 수 있으며, 이 취약점은 AMD의 Zen 시스템으로 확대되어 현재 "Zenhammer"로 분류되고 있습니다.

ETH 취리히의 독립 연구원들은 Zen 2 및 Zen 3 시스템에 장착된 DDR4 메모리의 비트를 뒤집어 Rowhammer 구현을 통해 메모리 내용을 방해하는 방법을 찾아냈습니다. 그 방법을 소개합니다:

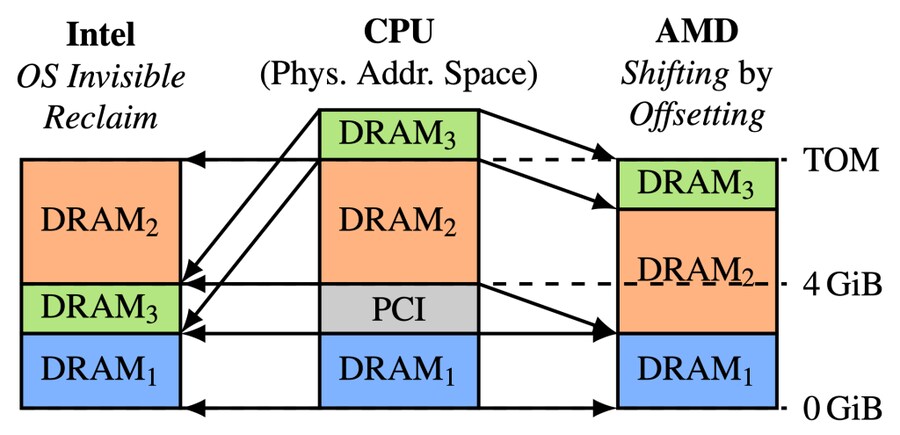

ZenHammer는 비선형적 특성에도 불구하고 DRAM 주소 지정 기능을 리버스 엔지니어링하고, 적절한 동기화를 위해 특별히 제작된 액세스 패턴을 사용하고, 패턴 내에서 플러시 및 펜스 명령어를 신중하게 예약하여 인-DRAM 완화에 필요한 액세스 순서를 유지하면서 활성화 처리량을 높입니다.

- 더 레지스터를 통한 ETH 취리히

연구 결과 AMD 시스템은 인텔 기반 시스템과 마찬가지로 취약한 것으로 나타났으며, 연구원들은 비밀 DRAM 주소 기능을 성공적으로 악용한 후 타이밍 루틴을 조정할 수 있었고, 광범위한 테스트를 통해 Zen 2와 Zen 3 시스템 모두에서 메모리 내용을 뒤집는 Rowhammer의 효과를 시스템에 통합할 수 있었습니다. 이러한 상황은 비교적 오래된 AMD 소비자에게는 우려스러운 일이지만, Team Red는 이 문제에 신속하게 대응하여 보안 브리핑을 발표했습니다.

AMD는 DDR5 장치에서 처음으로 로우해머 비트 플립을 시연했다는 연구원들의 주장을 계속 평가하고 있습니다. AMD는 평가가 완료되는 대로 업데이트를 제공할 예정입니다.

AMD 마이크로프로세서 제품에는 업계 표준 DDR 사양을 충족하도록 설계된 메모리 컨트롤러가 포함되어 있습니다. 로우해머 공격에 대한 취약성은 DRAM 장치, 공급업체, 기술 및 시스템 설정에 따라 다릅니다. AMD는 이 새로운 변종 Rowhammer에 대한 취약성을 확인하려면 DRAM 또는 시스템 제조업체에 문의할 것을 권장합니다.

AMD는 또한 Rowhammer 스타일 공격에 대해 다음과 같은 기존 DRAM 완화 조치를 계속 권장하고 있습니다:

오류 정정 코드(ECC)를 지원하는 DRAM 사용

1배 이상의 메모리 재생률 사용

메모리 버스트/연기된 새로고침 비활성화

최대 활성화 횟수(MAC)를 지원하는 메모리 컨트롤러가 탑재된 AMD CPU 사용(DDR4)

1세대 AMD EPYC™ 프로세서(이전 코드명 "Naples")

2세대 AMD EPYC™ 프로세서(이전 코드명 "Rome")

3세대 AMD EPYC™ 프로세서(이전 코드명 "Milan")

새로고침 관리(RFM)를 지원하는 메모리 컨트롤러가 탑재된 AMD CPU 사용(DDR5)

4세대 AMD EPYC™ 프로세서(이전 코드명 "Genoa")

특히 젠해머가 우려되는 사용자께서는 팀 레드에서 제안한 완화 조치를 직접 실행하여 해당 취약점으로부터 안전할 수 있도록 조치하시기 바랍니다. 한편, 저희는 상황을 평가하고 보다 광범위한 업데이트를 제공하기 위해 노력하고 있습니다.