보안 패치 펌웨어로 업그레이드하여 사용하세요!

최근 해커들의 공격이 서버나 개인 PC는 물론, IP공유기에도 그 공격의 대상을 확대하였기 때문에

당사에서 판매되는 공유기 전 제품에 관하여서 있을 수 있는 보안 취약점을 확인하고 수정하여

전 제품에 보안 패치 펌웨어를 배포하게 되었습니다.

IP 공유기가 해킹되면 해커들은 해당 공유기를 자유롭게 사용할 수 있고 공유기 및 이에 연결된

단말(PC 또는 스마트기기) 역시 또 다른 2차 피해를 입을 수 있으므로 이를 미리 방지하기 위하여

반드시 새로 배포한 보안 패치 펌웨어로 공유기를 업그레이드하여 사용할 것을 권장합니다.

IP 공유기의 해킹 방법은 여러 가지가 있으나 이 중 가장 많이 사용되는 2가지 방법은

비밀번호 설정이되어 있지 않은 원격 제어 포트를 이용하는 방법과 웹 페이지에 악성 스크립트를 숨겨

해당 웹 페이지 접속 시 공유기의 제어권을 얻어 원격 제어 포트를 개방하는 방식이 있습니다.

보안패치가 적용된 펌웨어 9.50버전에서는 비밀번호가 없는 공유기의 원격 제어 포트 사용을 근본적으로 차단하며

로그인 시 캡차 코드를 기본 적용 하도록하여 악성 스크립트의 공유기 해킹 시도를 원천 차단합니다.

금번 펌웨어 업그레이드를 통하여 해커들의 공격에 노출될 수 있는 보안 취약 가능성을 최소화하였고

이미 해킹이 이루어진 공유기도 펌웨어 업그레이드를 통해 해킹 전 상태로 자동 복구됩니다.

아래 절차에 따라 간단하게 자동 펌웨어 업그레이드를 진행하시기 바랍니다.

1. 자동 업그레이드 유틸리티 다운로드

1) 아래 [자동 업그레이드 유틸리티 다운로드]를 클릭합니다.

[ 자동 업그레이드 유틸리티 다운로드 ]

2) 파일 다운로드창에서 [저장]을 눌러 원하는 위치에 upgrade.exe 파일을 저장합니다.

2. 자동 업그레이드 유틸리티 실행

1) 저장된 upgrade 파일을 더블 클릭하여 실행합니다.

2) ipTIME 펌웨어 업그레이드를 시작합니다.

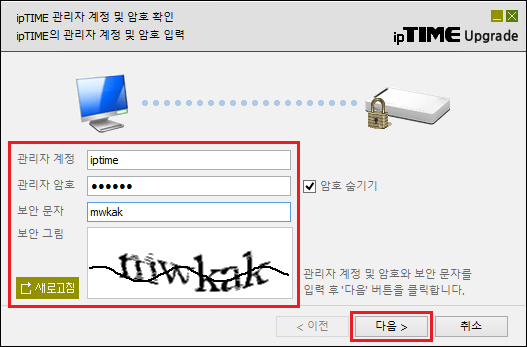

3. ipTIME 관리자 계정 및 암호 확인

1) ipTIME에 관리자 계정이 설정되어 있는 경우, 관리자 계정과 암호를 입력 후 다음 버튼을 클릭합니다.

(관리자 계정을 분실하셨을 경우 제품을 초기화 하신 후 펌웨어 업그레이드를 다시 한번 진행해주시기 바랍니다.)

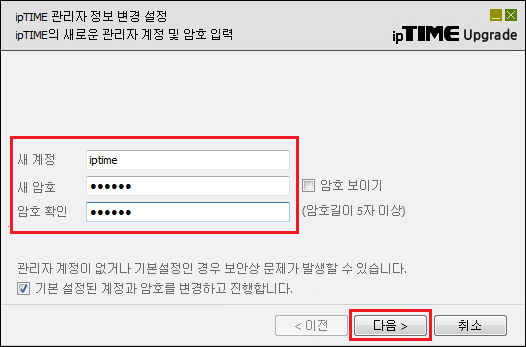

2) 관리자 계정이 설정되어 있지 않은 경우, 새 계정과 새 암호를 입력 후 다음 버튼을 클릭합니다.

(설정하신 계정과 암호는 반드시 숙지하시기 바랍니다.)

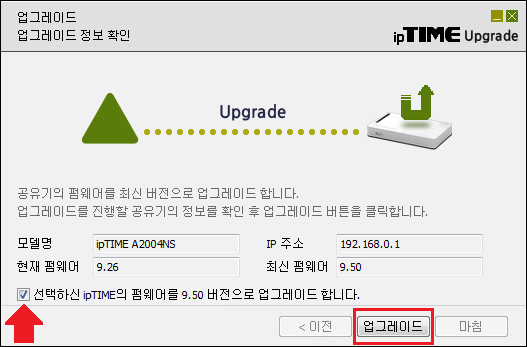

4. 펌웨어 업그레이드 진행

1) ipTIME의 업그레이드 정보를 확인하고 하단 체크박스를 체크하면 [업그레이드] 버튼이 활성화되며,

[업그레이드] 버튼을 클릭하여 펌웨어 업그레이드를 진행합니다.

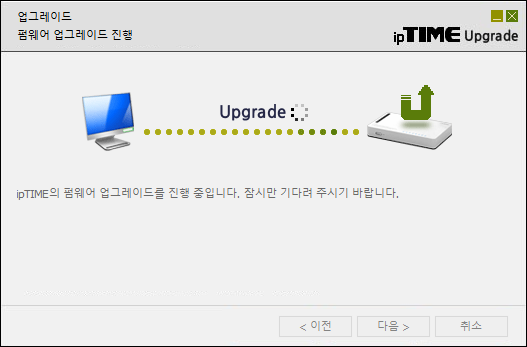

2) 아래와 같이 펌웨어 업그레이드가 진행됩니다.

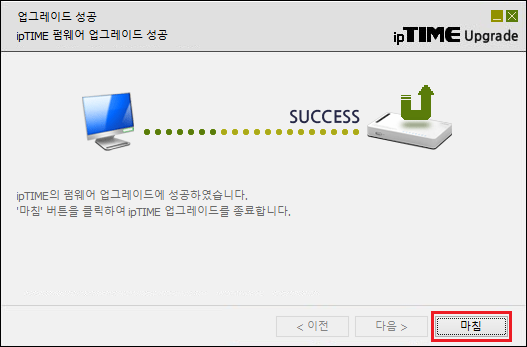

3) 펌웨어 업그레이드가 완료되면 마침 버튼을 클릭하여 프로그램을 종료합니다.

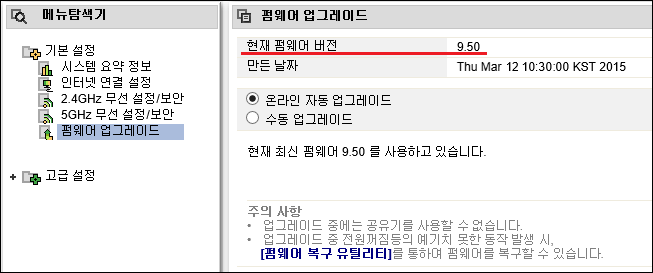

5. 펌웨어 버전 확인

1) 정상적으로 펌웨어 업그레이드가 완료되면 공유기 웹 설정화면(http://192.168.0.1)에서 펌웨어 버전을 확인 할 수 있습니다.

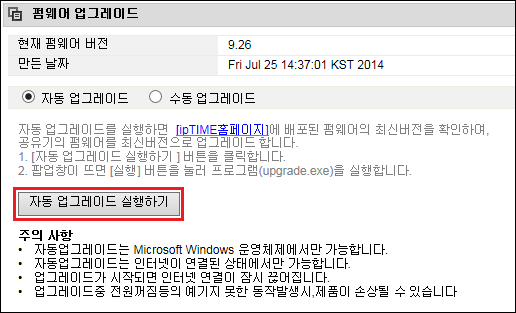

[참고] 공유기 웹 설정화면에서 펌웨어 자동 업그레이드 방법

공유기 웹 설정화면(http://192.168.0.1)에 접속하여 [관리도구] – [기본설정] - [펌웨어업그레이드] 페이지 에서

[자동 업그레이드 실행하기]를 클릭하여 펌웨어 업그레이드를 진행합니다.

-------------------------------------------------------------------------------------

http://gaia.ruliweb.com/gaia/do/ruliweb/default/pc/27/read?articleId=1657910&bbsId=G003

위 링크보시면 알겠지만 전에 정부가 공유기 감시한다고 기사떳었는데

아이피타임은 9.50버전부터 실시간 감시 추가한것같네요.

이런건 빠르네요 ㅎㅎ 안받아!

http://gaia.ruliweb.com/gaia/do/ruliweb/default/pc/32/read?articleId=1657910&bbsId=G003&itemId=6&pageIndex=1 http://m.yna.co.kr/kr/contents/?cid=AKR20150305092700017&mobile 공유기 보안 강화대책 참여업체 통신사 3사(KT, SK브로드밴드, LGU+), 공유기 제조업체(EFM네트웍스, NetTop C&C, 애니게이트이앤씨, 다보링크, 블레스정보통신, 네티스코리아, D-Link, 디지털존, TP-LINK 등) 넷기어 아수스 버팔로등 해외업체는 빠짐 ------------------------------------------------------------------------------------ 체인지 리스트 없음 + 전 모델 공통 적용 + 협조사 리스트에 포함 = 정부의 공유기 감청 시스템 연동 업데이트 = 실시간 패킷 도감청

취약점이 문제가 아니라... 개개인의 패킷도감청을 하려면 그만큼의 시스템 리소스가 필요한데 그러려면 돈이 너무 많이 들잖아요. 기술적인 문제도 생기고. 고로 아예 라우터단계(단말기 or 공유기 등)에서 어느정도 일을 분산시키려는 속셈. 돈 한푼 안내고 개인의 리소스를 착취하는 총맞은 짓이죠. p2p 사이트들의 그리드 시스템이랑 다를게 뭔지 원... 전 걍 다음 공유기 살땐 직접 만들려구요 ㅡ.,ㅡ... 다음 대선 누가 출마하던 미래부 문광부 과장급 인사 이상 다 퇴출시키겠다는 사람 찍어줄거임.

sk 공유기는 이미 스스로 관리하는 기능이 있습니다. 괜히 sk 가 무료 공유기 뿌리는게 아님.

그럼 이제 펌웨어 설치하면 안되나요?

호오 이제업글하면 안되겠네요

정보기관의 권한이면 구버젼 펌도 바꿔치기 얼마든지 가능합니다. TrueCrypt 사건에서 보듯이, 소스포지드에 있던 구버젼 빌드 컴파일 되있던거 싹다 바꿔치기 당했습니다. 이전 펌웨어의 원본과 해쉬값 대조까지 해봐야 구버젼이 hoax인지 아닌지 알수 있어요.

게다가 몇몇 공유기 제조/수입사들의 자동 펌업기능 강제적용 되어있는 공유기들이 보안헛점이나 생산라인 악성코드 유입으로 대란 일어났던 일처럼, 이번일로 보안구멍 다시 생길수도 있구요.

아 그런가요 그럼 잘못된 정보니 삭제해야겠네요

어우 업그레이드 안해야지. 안그래도 저 기사 보고 곧 펌업 하겠네~ 라는 생각 했었다는... 공유기기종별 펌이 아니라, 전체적인 펌인거 보니 딱이네요

그럼 이제 펌웨어 설치하면 안되나요?

이런건 빠르네요 ㅎㅎ 안받아!

감시각

이로서 국산제품은 구매대상에서 제외해야겠군요 진짜 아이피타임 저렴하면서도 사후지원 좋아서 썻는데;;

9.44 와 9.50 뭐가 달라졌는지 안나와있네요

드디어 딸통법 감시의 전초전이군요..

http://gaia.ruliweb.com/gaia/do/ruliweb/default/pc/32/read?articleId=1657910&bbsId=G003&itemId=6&pageIndex=1 http://m.yna.co.kr/kr/contents/?cid=AKR20150305092700017&mobile 공유기 보안 강화대책 참여업체 통신사 3사(KT, SK브로드밴드, LGU+), 공유기 제조업체(EFM네트웍스, NetTop C&C, 애니게이트이앤씨, 다보링크, 블레스정보통신, 네티스코리아, D-Link, 디지털존, TP-LINK 등) 넷기어 아수스 버팔로등 해외업체는 빠짐 ------------------------------------------------------------------------------------ 체인지 리스트 없음 + 전 모델 공통 적용 + 협조사 리스트에 포함 = 정부의 공유기 감청 시스템 연동 업데이트 = 실시간 패킷 도감청

9.3인데 지금 업데이트하려면 9.44로 하면 되는건가요?

도저히 정부가 왜 저걸 추적하려는건지 이해가 안되요... 공유기 제조사 차원에서 초기 보안 설정을 강제하도록 설정하면 공유기의 취약점을 빼면 왠만하면 해킹될 가능성은 제로에 가까울텐데 말이죠...

애초에 그게 목적이 아니라, 행정편의, 위축효과 노리는 거라서요. 이미 대선때부터 목적만 달성할수 있다면 과정이야 어떤 천인공노할 짓이 되든 신경안쓴다는 권력지향적인 본성을 이번 정권은 다 들어냈는 걸요. 사이버 악성범죄, 음란물, DDOS 핑계로 최종적으로 구축하고 싶은게 뭔지 안다면 저건 너무나도 당연한 수순입니다.

취약점이 문제가 아니라... 개개인의 패킷도감청을 하려면 그만큼의 시스템 리소스가 필요한데 그러려면 돈이 너무 많이 들잖아요. 기술적인 문제도 생기고. 고로 아예 라우터단계(단말기 or 공유기 등)에서 어느정도 일을 분산시키려는 속셈. 돈 한푼 안내고 개인의 리소스를 착취하는 총맞은 짓이죠. p2p 사이트들의 그리드 시스템이랑 다를게 뭔지 원... 전 걍 다음 공유기 살땐 직접 만들려구요 ㅡ.,ㅡ... 다음 대선 누가 출마하던 미래부 문광부 과장급 인사 이상 다 퇴출시키겠다는 사람 찍어줄거임.

쓰던 N904 죽으면 외산 공유기 사러 간다

근데 저 글 자체도 웃긴게 이 보안패치가 의미가 있고 자신들이 주장하고 있는 말도 맞다면 자신들의 공유기가 암호안걸었다고 뚫리고 털리는(것도 웹스크립트따위로) 쓰레기라고 스스로 주장하는것이지 않나?

암호를 안걸었는데 막히면 더이상한거 아님? 문을 안잠궈도 절대 도둑들지 않는 문을 만들어야 하는건 너무 기준이 높은거 아님?

제대로 정신이 박혀 있다면 지금과 같이 비밀번호 전부 iptime 으로 하지 않고 개체마다 다 달리하고 초기 비밀번호는 스티커로 붙여둡니다. 소니 카메라도 그렇게 함. 그런데 여기 문제는 이걸 뛰어넘어서 아예 정부가 맘대로 쑤시겠다는 거 ㅡㅡ 하 참.... 문제가 있을 때마다 정부가 나서야 변하는 것도 더럽고 정부가 나설 때 그거 하나가 아니라 다른 것 까지 걸고 넘어지는 것도 더럽고

진작에 지원 끊긴 구가라 모델들도 모두펌업 해줄 것 같다. X같은 놈들아, 안해요^^ ㅗ

펌웨어 업데이트 할려고 했는데 ... 구형이라 업데이트가 안되네 .... 난 업데이트 하고 싶은데 ..

내 g104 한 10년된거같은데.... 이런것도 업글되려나 ㅎㅎㅎ 그나저나 sk공유기 쓰는데 업뎃안해야징ㅋ

sk 공유기는 이미 스스로 관리하는 기능이 있습니다. 괜히 sk 가 무료 공유기 뿌리는게 아님.

아수스 공유기가 필요한이유 보드도 아수스 공유기두아수스

이미 9.4x 버전부터 자동업데이트가 적용된다는 군요. 9.30 이 안전하다는 말도 있습니다.

공유기를 아수스.버팔로.넷기어 제품을 사용하더라도 통신사 3사에 있는 집선 장비에서 패킷을 떠버린다면 무용지물입니다. 공유기를 감시시스템으로 사용한다면 클라이언트인 가정내부를 더 쉽게 파악가능하지만 정부가 마음만 먹으면 통신사인 ISP 업체를 통해 감시 못할건 없네요; 결국 똥망 - 더럽네요..

헬한민국

감시도 문제지만 이제 모든 회사가 공통된 업데이트 프로세스를 안고 가야 한다는 건데, 한번 뚫리면 전국의 공유기가 전부 좀비PC 화됨

한번 대차게 뚫려서 대통합 디도스 공격으로 국내 인터넷망 전부 마비되면 안할란가요 ㄷㄷ

http://news.nate.com/view/20141114n16084 그런건 알바 아닌 놈들이라 그래도 계속합니다

아, 정말 이 놈들은 금도란 게 없구나.

다른건 모르겠고 공유기 들어갈때 캡차코드 적용된건 9.50 이전버전인 9.44에도 적용이 되어있는데... 도대체 9.5 펌업 내용을 보면 그냥 보안패치라고만 되어있고, 뭐에대한 보안패치인지 설명이 안되있어서 받기가 싫다.

딸통법을 위한 네트워크 장악... IoT기기들이 대중화에 머신러닝까지 접목되면 딸치는 회수까지 수집 되겠네